LANEIGE蘭芝全新上市 #水酷修護保濕洗卸凝露

維持健康肌膚pH5.0保濕平衡 保濕第一步 從洗卸開始

水酷修護保濕霜(清爽/澎潤/特潤) 50ml/NT$1,450

全新上市 水酷修護保濕洗卸凝露250ml/NT$1,000

#水酷保濕霜 #藍色玻尿酸

上市日期:2025年1月2日

極速保濕×全能修護 #水酷保濕霜 強化、修護、平衡肌膚屏障!

LANEIGE蘭芝保濕王者「水酷修護保濕霜」擁有最極速的補水力,瞬間滲透肌膚快速吸收,穩定、細緻膚況、保濕不黏膩的產品實力而受到全球消費者的喜愛,其關鍵在於獨家成份:

秒滲透 類奈米等級「藍色玻尿酸」蘊含2000倍爆炸水能量

愛茉莉太平洋集團透過獨特的「萃取工藝」,相較一般市面上的單次發酵工法再多一道,加入源自海洋藻類中的褐藻醣膠*1進行第二次發酵,再以10道萃取工藝,➊獨家萃取出1/2000類奈米等級的藍色玻尿酸*1,為美妝界的類奈米精純萃取領先科技!不單單是表層保濕,而是層層滲透,極速深入肌底,➋幫助肌膚吸收效率達264%*2,為肌膚補滿2000倍爆炸水能量,➌帶給肌膚*3超持久的鎖水保濕,並➍300%*4修護肌膚屏障,減少泛紅、脫皮乾屑困擾,溫和修護敏感肌膚。

*1源自海藻、昆布等褐藻類內一種黏稠的自我修護成分,能修護褐藻類受到沙子、海浪等外部刺激導致的傷口,和暴露在陽光下時產生的乾燥 *人工皮膚試驗結果*3超鎖水數值為愛茉莉太平洋集團委託P&K肌膚研究中心於2021年6月21-23日針對20-35歲女性進行之測試結果 *4超修護力數值為P&K肌膚研究中心於2021年6月21-25日針對20-35歲女性進行之測試結果

#水酷霜自2007年上市以來隨即引爆全球狂銷,持續締造銷售奇蹟,全球累計銷售量已超過1,700萬瓶,更創下每分鐘賣出5瓶的銷售紀錄,2025 LANEIGE蘭芝將再次攻佔保濕話題榜,最強保濕王者「水酷修護保濕霜」全面出擊!三款全膚質適用質地#水酷保濕霜(清爽/澎潤/特潤),強化、修護、平衡肌膚屏障,舒緩6大肌膚困擾 (出油、缺水、粗糙不平滑、蠟黃暗沉、鬆弛無彈性、泛紅乾癢) ,讓肌膚重回穩定健康的好狀態,並搭配最強肌膚不斷水公式,每日早晚保養的最後一步驟,讓LANEIGE蘭芝獨家1/2000奈米級分子藍色玻尿酸幫肌膚達到像韓妞般水潤飽滿的透亮水光肌!

獨家1/2000奈米級藍色玻尿酸

最強肌膚不斷水公式 韓妞水潤飽滿水光肌

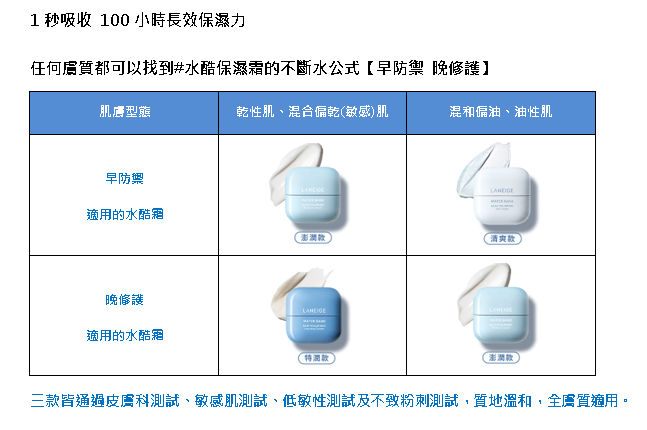

任何人都可以找到適合自己的#水酷保濕霜,早上1/2000奈米級藍色玻尿酸瞬間滲透肌膚,快速補充肌膚水份,全天維持水潤保濕;晚上1/2000奈米級藍色玻尿酸則於夜晚睡眠期間啟動修護機制,修護肌膚在外受到刺激的肌膚屏障,回歸平衡的健康狀態,隔日起牀肌膚水潤飽滿就像擁有韓妞般的水光肌,讓你全日都享受到最全面最保濕的感受!

水酷修護保濕霜|澎潤【強化肌膚屏障】

保濕力 緊緻澎潤 重回水潤細緻光澤肌

輕乳霜質地,如雲朵般輕盈無負擔,一抹好推好吸收,➊添加「勝肽泛醇複合物」,勝肽成份可緊實堅固、提升肌膚彈性,讓肌膚更顯澎彈;泛醇(維他命B5)、角鯊烷則可強化肌膚屏障,深入肌底10層深層補水,長效潤澤肌膚,改善肌膚明亮度,擊退粗糙蠟黃暗沉,重 [一張含有 化妝品, 螢幕擷取畫面, 文字, 設計 的圖片 自動產生的描述] 現肌膚平滑細緻、水潤光澤。經實驗證實,➋舒緩泛紅96%*10,96%消費者認同肌膚看起來更強壯、更緊緻;同時添加膽固醇、脂肪酸,讓肌膚屏障達到類似肌膚皮脂層一樣的健康穩固結構,打造健康光澤、強壯彈性的肌底。

健康強壯的肌膚取決於3大指標:肌膚密度、肌膚彈性、肌膚緊緻度。#澎潤水酷保濕霜適合一般肌、乾燥肌、或因乾燥失去彈性的暗沉肌使用,這些肌膚型態因乾燥缺水而失去肌膚彈性、緊緻度及光澤,使用#澎潤水酷保濕霜後,打造更強健的肌膚屏障,防止水份流失,重建強壯肌膚的緊緻澎潤、水潤健康光澤。

GMRC測試 /針對 32 名平均年齡為 30 歲的一般肌多種族女性之臨牀結果/期間:23.08.21-09.26

*10 暫時緩解因外部刺激引起的泛紅

水酷修護保濕霜|清爽【平衡肌膚屏障】

清爽補水 完美維持肌膚油水平衡

➊給予肌膚立即清爽補水效果,清爽凝凍質地含「藍色融霜微粒」,一抹肌膚瞬間將微小的保濕霜粒子融化,立即提升肌膚含水量139%,長效潤澤肌膚,並含甜菜鹼、薄荷葉萃取物,➋使肌膚維持最佳油水平衡比例,在經歷高溫環境後,幫助舒緩肌膚降溫6.3℃*7、修護肌膚66%、緩解泛紅49%*8。適合油水失衡的油性、混和偏油性肌使用,油性肌膚因易缺乏水份但分泌過多油脂,造成肌膚內在乾燥,使用#清爽水酷保濕霜後,可幫助肌膚油水平衡,平衡健康肌膚屏障。

由P&K皮膚研究中心進行測試/測試對象:32位20-35歲油性和混合性皮膚女性/測試時間:2021年6月21日-25日

*7使用前(紅外線照射後)與使用後的比較

*8因暴露於外在刺激(紅外線)而導致暫時發紅

水酷修護保濕霜|特潤【修護肌膚屏障】

深層修護 緩解泛紅乾癢敏感肌

滋潤型乳霜,奶油乳霜質地,輕盈薄透不黏膩,一抹膏狀乳霜如奶油般瞬化為水感乳霜,滑順好吸收。➊添加O-MEGA勝肽複合物,由O-MEGA油+勝肽調配而成,深入肌底15層深層補水,長效潤澤肌膚,改善肌膚光澤及細緻平滑,➋並急速修護、舒緩肌膚3大困擾:泛紅、乾癢、脫皮肌膚問題,並保護肌膚因環境劇烈變動如高溫、低溫、陽光直射造成的肌膚乾燥。同時添加羥基積雪草酸、神經醯胺一同協作強化、修護肌膚屏障。適合乾燥、乾癢、泛紅肌或敏感肌使用,修護肌膚同時,提供肌膚屏障一層保護罩,舒緩泛紅、乾癢肌膚,再次水潤飽滿、重回強韌健康狀態。

由GMRC 測試 / 32 名平均年齡30歲的乾性肌膚多種族女性之臨牀結果/測試期間:23.08.23 – 09.27

全新 水酷修護保濕洗卸凝露 極速保濕 潔顏修護

維持健康肌膚pH5.0保濕平衡 保濕第一步 從洗卸開始

LANEIGE蘭芝以保濕為核心的水酷修護保濕系列迎來全新生力軍 – 水酷修護保濕洗卸凝露,洗卸合一,雙重功效,深層卸除日常妝容同時保持肌膚天然油份,獨家藍色玻尿酸添加,平衡並保護肌膚屏障,維持肌膚pH 5.0的最佳保濕平衡,讓肌膚感受細緻柔嫩。

健康肌膚的日常修護關鍵pH 5.0

溫和洗卸 X 修護肌膚屏障

保濕健康的肌膚關鍵在於維持pH 4.5~5.5的微酸性肌膚,因微酸性肌膚可以減少肌膚水份流失,LANEIGE蘭芝經臨牀實驗證實*,水酷修護保濕洗卸凝露的pH值經精心調配,調配出與肌膚自然pH值相近的pH5.0,能夠在清潔的同時,不傷害肌膚屏障並減少水份流失,維持更穩定且不易乾燥的肌膚,維持肌膚最佳的保濕狀態。

水酷修護保濕洗卸凝露擁有獨家超微米分子吸附科技,瞬間吸附肌膚彩妝油脂並與水結合,將彩妝髒污帶走,同時富含77%保養成分-藍色玻尿酸瞬間保濕肌膚、尿囊素舒緩受刺激的肌膚及胺基酸複合物強化肌膚屏障。水潤滑順的凝露質地,讓清潔後肌膚更加水潤柔嫩,輕盈滋潤乾燥缺水的肌膚,96 %測試者使用後,真實感到肌膚對後續保養品的吸收效果更佳。

*測試機構:P&K 肌膚研究中心/對象:31名20-49歲的女性/測試時間:2024年5月20日-6月19日

【LANEIGE蘭芝2025.01- 02月百貨獨家組合】

即日起至 2/28,凡至蘭芝百貨專櫃組合,即可享以下獨家優惠組合:

玻尿酸保濕明星組

優惠價$3,100 價值$3,559

-水酷修護保濕精華 50ml (正貨)

-水酷修護保濕霜(清爽/澎潤/特潤) 50ml(正貨/任選一)

-維他命C淨膚煥顏精露 15ml x 3

-LNG透明雙層玻璃杯240ml

新春澎潤保濕組

優惠價$2,700 價值$3,290

-水酷修護保濕霜 50ml (澎潤/清爽/特潤) (正貨/任選一)

-水酷修護保濕霜補充瓶50ml (澎潤/清爽/特潤) (正貨/任選一)

-水酷修護保濕霜澎潤 10ml

-壞熊熊手機支架

水酷保濕洗卸組

優惠價$1,000 價值$1,206

-水酷修護保濕洗卸凝露 250ml (正貨)

-水酷修護保濕醒肌露(清爽) 15ml x2

限量/全能保濕新春組

優惠價$4,200 價值$6,090

-水酷修護保濕醒肌露(清爽/水潤) 160ml (正貨/任選一)

-水酷修護保濕精華 50ml (正貨)

-水酷修護保濕霜(清爽/澎潤/特潤) 50ml(正貨/任選一)

-水酷修護保濕眼凍 25ml (正貨)

-水酷修護水潤洗面乳 30g x3

【LANEIGE蘭芝2025.01月官網獨家組合】

即日起至1/31,凡至蘭芝官網即可享以下獨家優惠組合:

水酷修護保濕霜組

優惠價$1,450 價值$2,160

-水酷修護保濕霜 50ml (澎潤/清爽/特潤) (正貨/任選一)

-水酷修護保濕霜 (澎潤) 10ml

-水酷修護保濕潔顏旅行組(洗面乳20g+潔顏油25ml+凝膠20ml)

備註聲明:

1.工具類商品不列入滿額贈正貨。

2.蘭芝保留更替贈品、修正及解釋活動之權利。

3.滿額贈品項以實際櫃台商品為主。

蘭芝百貨專櫃櫃點

新光三越 台北信義新天地A11館 2F02-8786-1460

遠東SOGO 台北忠孝館 B102-8771-4021

京站時尚廣場 B102-2555-2586

遠東百貨 板橋中山店 1F02-8964-8186

遠東SOGO元化(中壢) 1F03-280-5315

台中中友1F04-2225-2653

新光三越台南新天地0910-905-132

高雄漢神巨蛋購物廣場 1F07-522-9143

LANEIGE 蘭芝

水酷修護保濕霜(特潤)

LANEIGE 蘭芝

水酷修護保濕霜(澎潤)

LANEIGE 蘭芝

水酷修護保濕霜(清爽)

LANEIGE 蘭芝

水酷修護保濕洗卸凝露

標題:【LANEIGE 蘭芝】極速保濕×全能修護 #水酷保濕霜 獨家藍色玻尿酸 2000倍爆炸水能量 1秒吸收 100小時長效保濕力 【早防禦 晚修護】韓妞水光肌養成術! /

聲明: 本文版權屬原作者。轉載內容僅供資訊傳遞,不涉及任何投資建議。如有侵權,請立即告知,我們將儘速處理。感謝您的理解。