六都公職獸醫缺口愈來愈棘手,北市、新北公職獸醫缺口分別10人、12人,台中缺額7人,台南缺口也有11人。新北有議員說,不只要爭取不開業獎金,也應該要有勤務加給、六都加給、保育員危險獎金加給等,提高總報酬,才能讓公職獸醫地位真正擡頭。

新北市動保處有38名獸醫員額,目前缺12人,處長楊淑方憂心忡忡地說,公職不只招不到人,流失率愈來愈快,最近也有同仁離職,除了薪資是考量,與景氣、藥商及特殊寵物等市場供需也有關。

楊淑方說,賴總統開支票願幫公職獸醫爭取不開業獎金,確實讓公職獸醫士氣一振,也開始產生一些效應與討論,有執業獸醫告訴她「如果不開業獎金夠有感,會考慮回公職」,希望不開業獎金盡快上路。

楊淑方說,公務員職等、加給等事務不是地方權責,之前曾向人事總處反映,建議除不開業獎金外,也可研擬保育員危險獎金加給,「看哪個加給可以較快上軌道就優先處理」。

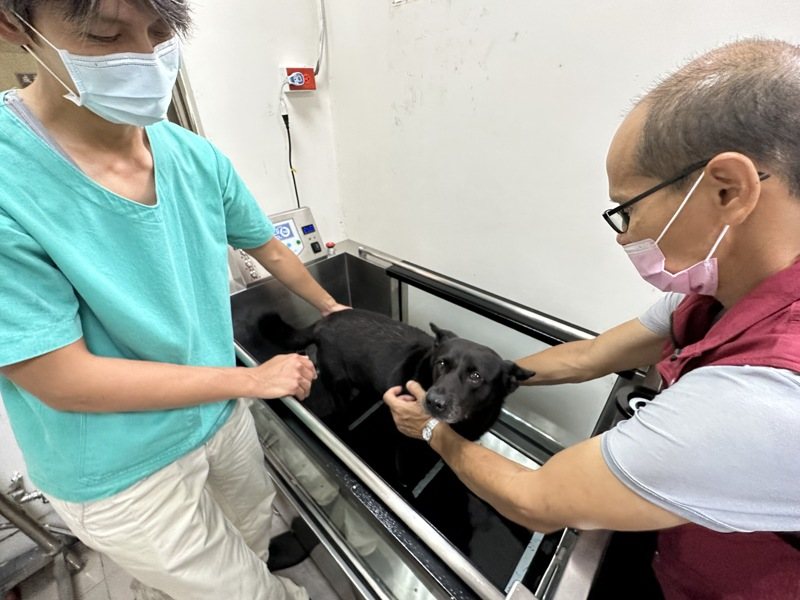

台北市公職獸醫師33個員額缺10人,台北市動保處技正華心惠說,公職獸醫業務包含防疫、畜牧業管理、動保業務,台北是唯一有24小時緊急救援專線的城市,需隨時On Call待命。配合批發市場時間作業也讓工時不同,若遇上禽流感通報,就得隨時輪值、送檢體,突發任務多。

華心惠說,公職獸醫基層主管只有7職等,遠比人醫來的低,提高誘因除了不開業獎金,也要從提高職等、組織再造下手。

桃園市公職獸醫師預算員額28人、現有員額27人,情況是六都最佳;台中市動保處公職獸醫師預算員額56人,現有人員為49人,缺額7人。

高雄市農業局表示,高市動物保護處公職獸醫編制50人,其中2個名額精簡管制,目前若滿編是48人,但今年2人商調中央而出缺,目前在職46人,缺額已報考試分發,今年有機會補齊。

台南市政府公職獸醫師的預算員額61人,在職50人,仍有11名缺額;市府動保處說,公職獸醫薪資不如民間開業、執業獸醫師,2017年起實施零撲殺政策,全國各地遊蕩犬隻總數不斷上升,收容所收容量已達飽和,還要面對形形色色民眾,執行公務難度高,第一線公職獸醫工作愈來愈高壓,每年高考缺額數比考生多已經不稀奇。

標題:總統拋不開業獎金 新北動保處長:士氣一振

聲明: 本文版權屬原作者。轉載內容僅供資訊傳遞,不涉及任何投資建議。如有侵權,請立即告知,我們將儘速處理。感謝您的理解。