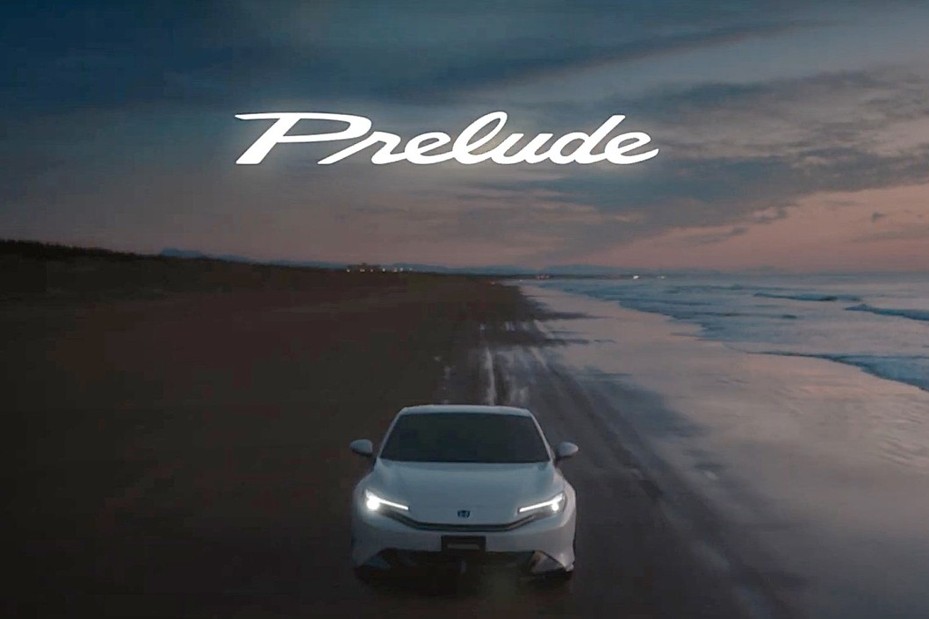

在車迷引頸期盼下,本田經典跑車序幕即將重返車壇!在停產多年後,如今以嶄新的油電混合動力系統於2025年回歸,以更符合現代用車環境之姿殺入雙門小跑市場。

Prelude最早於1978年問世,以其流線的外型、優異的操控性以及前衛的科技配備,深受市場歡迎。歷經五代車型的演進,Prelude在跑車市場中佔據了舉足輕重的地位,更成為許多車迷心中的夢想車款。然而,隨著市場趨勢的轉變,Honda於2001年宣布停產Prelude,讓不少車迷感到惋惜。

Honda明年即將登場的新款Prelude將捨棄過往的純燃油引擎,改採新世代油電混合車油電混合動力系統,以符合當前汽車產業的發展趨勢。這套油電系統不僅能提供更優異的燃油效率,同時也能帶來充足的動力輸出,讓Prelude在保有經典跑車操控樂趣的同時,也能兼顧節能表現。

全新e:HEV將新開發的1.5 升和 2.0 升直噴Atkinson循環引擎與新型前驅動單元和整合式冷卻系統相結合。運用在下一代中型平台上,燃油效率預計將提高10%以上。新的 1.5 升引擎將「透過擴大引擎轉速與引擎扭力平衡」與目前的1.5 升e :HEV相比,燃油經濟性會提高40%以上。

值得一提的是,新款Prelude將搭載S+ Shift模擬換檔技術,這是在Fit e:HEV等車款上搭載的「線性換檔控制」的進化版本。讓駕駛者在享受油電動力帶來的平順加速感的同時,也能透過「Honda S+ Shift」模擬傳統變速箱的換檔感受,提供更直接、更具操控感的駕駛體驗。

同時,透過強化引擎聲浪與車速的同步性、精準的使引擎聲浪與車速更協調一致,營造更具運動感的駕駛氛圍。這項技術的導入,無疑將為新款Prelude增添更多駕駛樂趣。

Honda計畫從2025年開始販售的全新Honda Prelude開始,在其所有搭載新世代e:HEV的油電車款上陸續搭載「Honda S+ Shift」模擬換檔技術。

編輯推薦

- 震撼彈!日系車壇傳出驚天合併案?Honda與Nissan據傳展開合併談判

- 入門都會小型房車30萬有找!Honda發表第三代Amaze!

原文轉載來自:來源連結