記者黃庠棻/台北報導

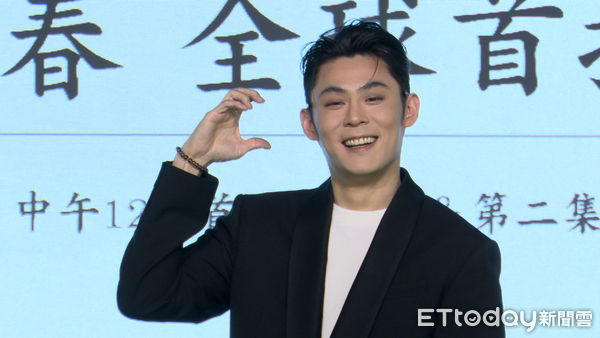

男星陳奕日前傳出新戀情,被爆料有一個穩交中的女友叫做紀曦晨,姐姐是知名網紅技安,女友還被起底是五分埔成衣千金。今(14)日陳奕出席新作品BL劇《印象 青春》首映記者會,他在該片擔任執行製作,被問到感情也大方認愛了。

陳奕今(14)日出席《印象 青春》首映記者會時大方認愛,表示兩人是去年3月14日交往,今天剛好交往10個月,被逼問雙方是否以結婚為前提,他說道「現在這個年紀不會把話說死,拍那麼多戲,也該完成一些現階段目標。」,但認了確實「是往那個(結婚)方向」,連經紀人都認證他對這次的戀情是認真的,笑說「他第一次主動把女友帶來給我看。」

談到女友,陳奕滿臉都是笑容,透露自己最喜歡對方樂觀、認真,狂讚女方「對待身邊的人都很真心」,只不過兩人在交往初期時,女友根本不知道他的真實身份,也不曉得他是出道已久的藝人,他笑說「他朋友跟她說她才知道,我出道的時候她可能才9歲」。

不僅如此,陳奕之前跟好友徐謀俊一起去上海工作,當時兩人住在同一間房間,他跟女友一有時間就視訊,毫不避諱在好友面前放閃。陳奕被問到和女友之間的暱稱,先是露出尷尬笑容,一旁的徐謀俊立刻爆料「好像是叫寶寶吧。」讓他馬上羞認叫彼此「大寶寶」、「小寶寶」。

標題:陳奕認愛小10歲五分埔千金 「穩交10個月」全說了:以結婚為前提

聲明: 本文版權屬原作者。轉載內容僅供資訊傳遞,不涉及任何投資建議。如有侵權,請立即告知,我們將儘速處理。感謝您的理解。